Ключи восстановления BitLocker имеют решающее значение для доступа к зашифрованным дискам, когда стандартные методы аутентификации не срабатывают. Надежное и централизованное хранение этих ключей в Active Directory (AD) упрощает управление и обеспечивает быстрое восстановление в чрезвычайных ситуациях. В этом руководстве объясняется, как настроить групповую политику для автоматического сохранения ключей восстановления BitLocker непосредственно в Active Directory.

Метод 1: использование групповой политики для автоматического хранения ключей BitLocker в Active Directory

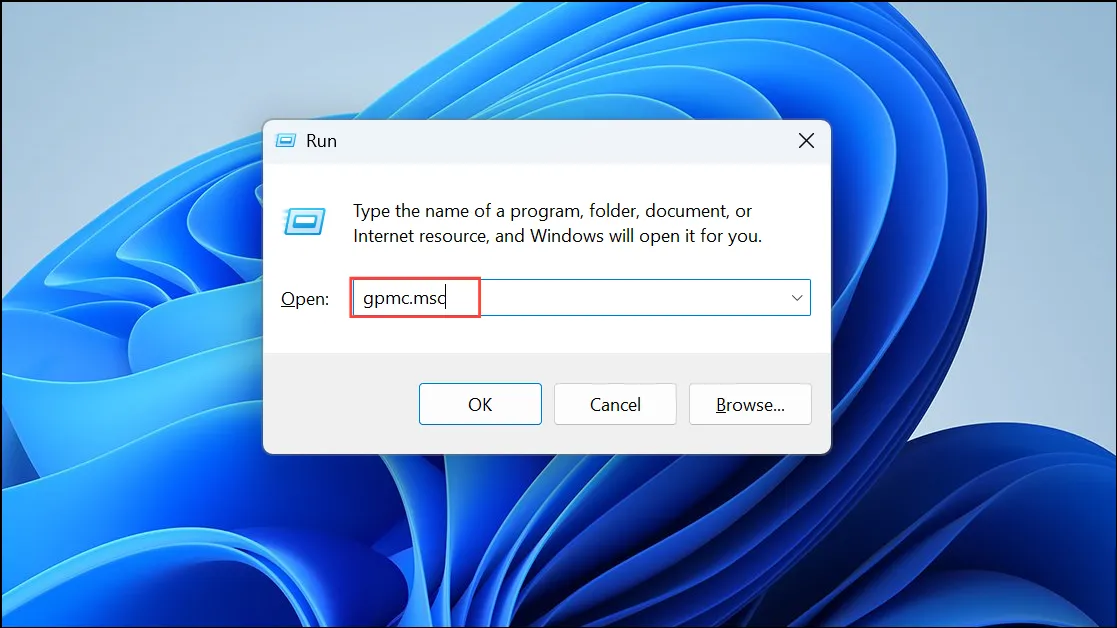

Шаг 1: Откройте консоль управления групповой политикой (GPMC), нажав Win+R, введя gpmc.msc, и нажав Enter.

Шаг 2: Перейдите в организационное подразделение (OU), где находятся компьютеры, которым требуется резервное копирование ключа BitLocker.

Шаг 2: Щелкните правой кнопкой мыши OU и выберите «Создать объект групповой политики в этом домене и связать его здесь». Назовите новый объект групповой политики понятным именем, например «Политика резервного копирования ключей BitLocker».

Шаг 3: Щелкните правой кнопкой мыши только что созданный объект групповой политики и выберите «Изменить». В редакторе управления групповой политикой перейдите в Конфигурация компьютера > Политики > Административные шаблоны > Компоненты Windows > Шифрование диска BitLocker > Диски операционной системы.

Шаг 4: Найдите и дважды щелкните «Выберите способ восстановления дисков операционной системы, защищенных BitLocker». Установите для этой политики значение «Включено». Затем установите флажок «Сохранять информацию о восстановлении BitLocker в доменных службах Active Directory (Windows Server 2008 и более поздние версии)». Вы также можете дополнительно выбрать «Не включать BitLocker, пока информация о восстановлении не будет сохранена в AD DS», что гарантирует, что шифрование не будет продолжено без успешного резервного копирования ключа.

Шаг 5: Нажмите «Применить», затем «ОК», чтобы сохранить настройки. Повторите ту же конфигурацию в разделе «Фиксированные диски данных» и «Съемные диски данных», если необходимо.

Шаг 6: Закройте редактор управления групповой политикой. Чтобы немедленно применить политику на клиентских компьютерах, запустите ее gpupdate /forceиз командной строки с повышенными правами на каждом клиенте или дождитесь, пока политика применится естественным образом во время следующего цикла обновления групповой политики.

Шаг 7: Убедитесь, что ключи BitLocker успешно сохранены в Active Directory, открыв Active Directory Users and Computers, перейдя в свойства объекта компьютера и выбрав вкладку «BitLocker Recovery». Вы должны увидеть там ключи восстановления.

Метод 2: Резервное копирование ключей BitLocker в Active Directory вручную

Если вы предпочитаете не использовать групповую политику, вы можете вручную создать резервную копию ключей восстановления BitLocker в Active Directory с помощью инструмента командной строки manage-bde. Этот метод подходит для небольших сред или одноразовых резервных копий.

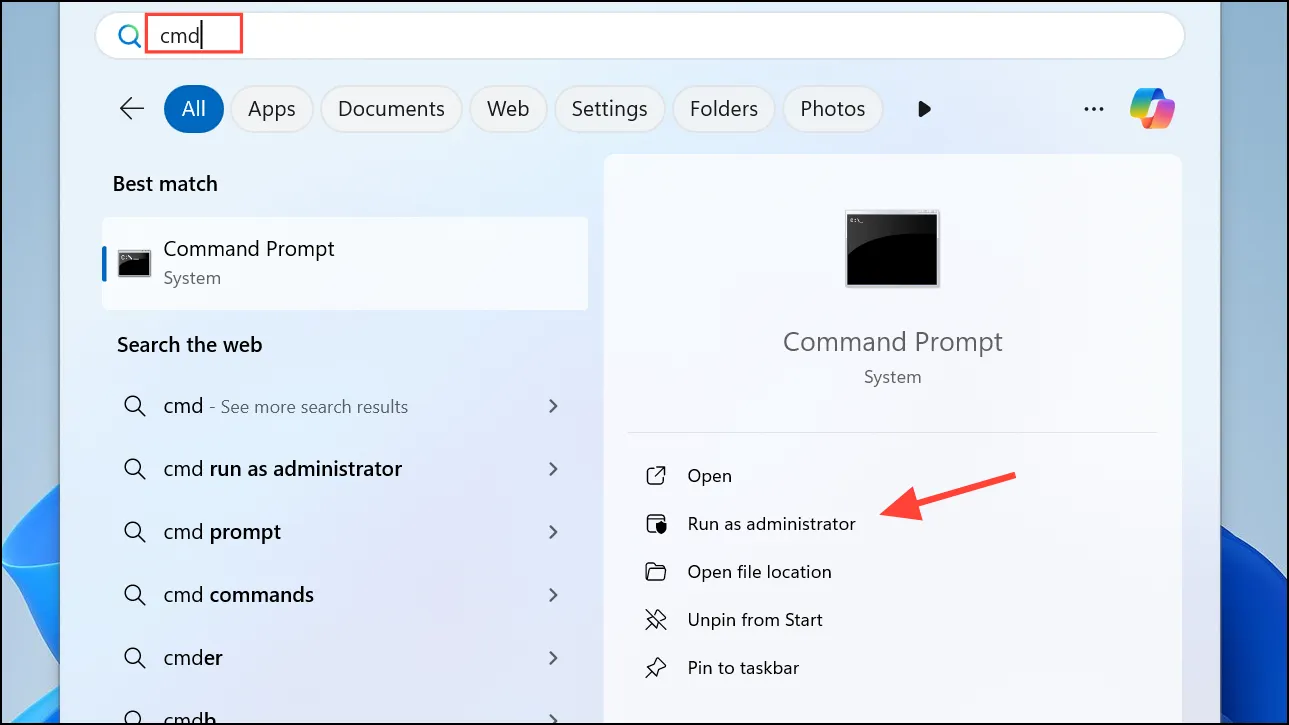

Шаг 1: На компьютере с включенным BitLocker откройте командную строку с повышенными привилегиями, введя «cmd» в меню «Пуск», щелкнув правой кнопкой мыши «Командная строка» и выбрав «Запуск от имени администратора».

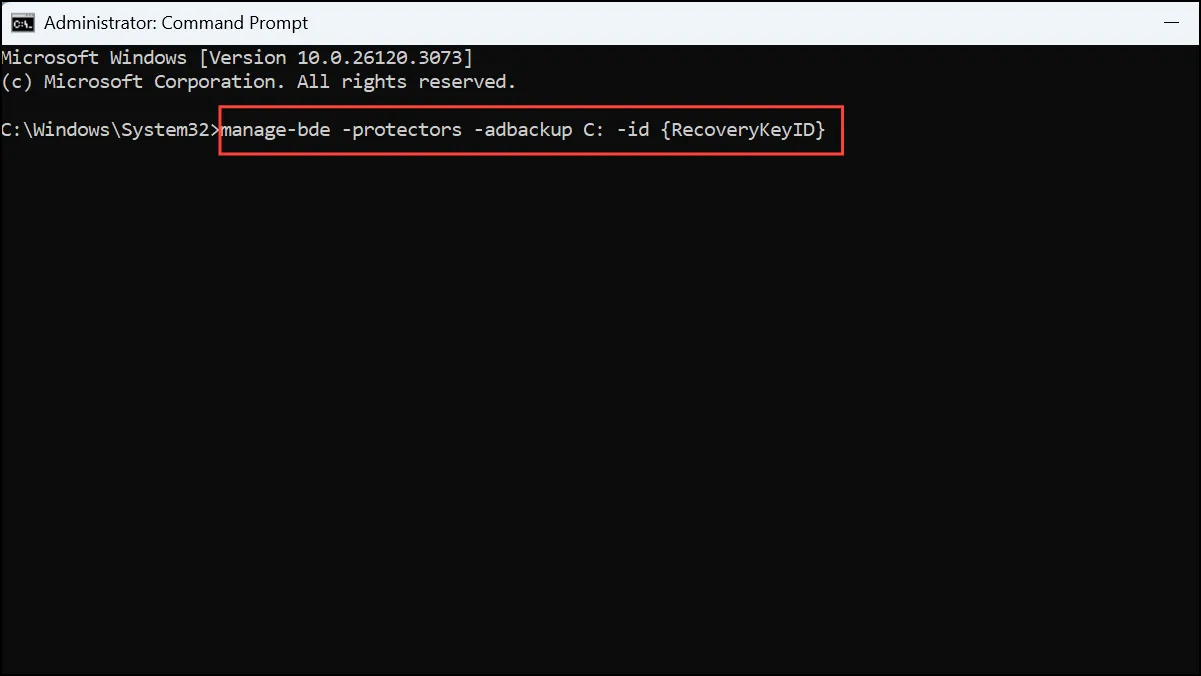

Шаг 2: Введите следующую команду для резервного копирования ключа восстановления BitLocker в Active Directory:

manage-bde -protectors -adbackup C: -id {RecoveryKeyID}

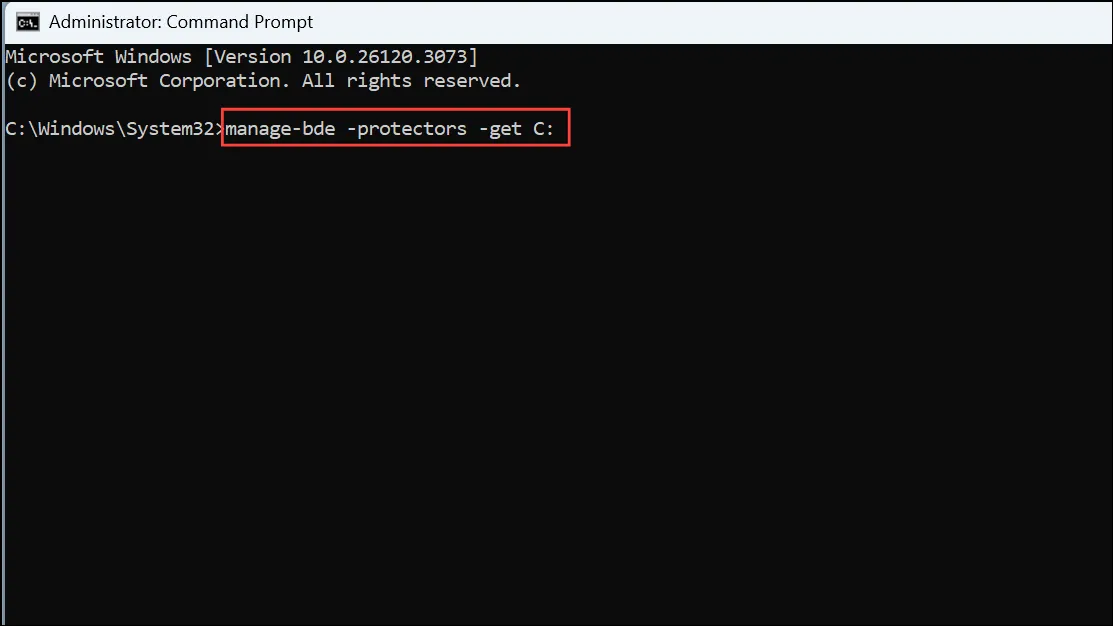

Замените C:буквой вашего зашифрованного диска, а затем {RecoveryKeyID}— вашим фактическим идентификатором ключа восстановления, который можно узнать, выполнив команду:

manage-bde -protectors -get C:

Шаг 3: После выполнения команды резервного копирования убедитесь, что ключ восстановления успешно сохранен, проверив вкладку «Восстановление BitLocker» объекта компьютера в оснастке «Пользователи и компьютеры Active Directory».

Регулярно проверяйте, правильно ли хранятся ключи восстановления BitLocker в Active Directory, чтобы предотвратить потерю данных и обеспечить бесперебойное восстановление, когда это вам больше всего нужно.