Неожиданный автоматический вход в систему в клиенте Windows RDP обычно означает, что учетные данные извлекаются из неизвестного места хранения, что может представлять угрозу безопасности или усложнять устранение неполадок. Определение точного источника этих учетных данных позволяет контролировать доступ и предотвращать несанкционированные подключения.

Проверьте диспетчер учетных данных Windows

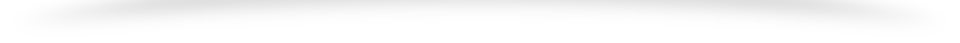

Шаг 1: Откройте диспетчер учетных данных Windows+R, нажав, введя control /name Microsoft.CredentialManager, и нажав Enter. Этот инструмент хранит учетные данные веб-сайтов и Windows, включая те, которые используются RDP.

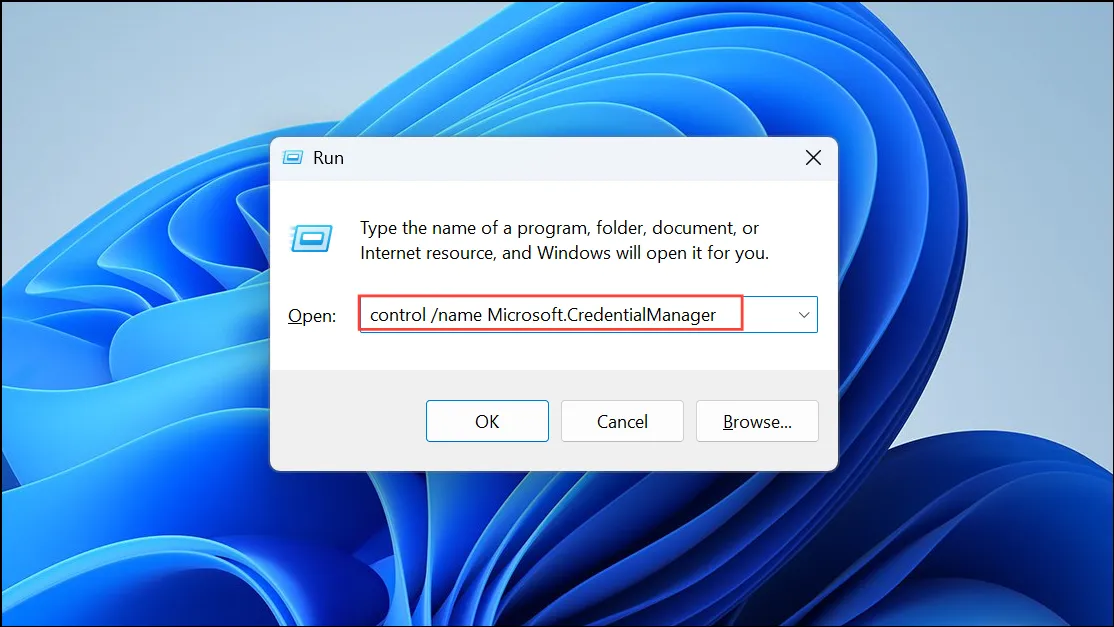

Шаг 2: Выберите вкладку Учетные данные Windows. Найдите записи, помеченные как TERMSRV/hostname или TERMSRV/IP address. Эти записи хранят сохраненные учетные данные RDP для определенных хостов.

Шаг 3: Разверните все соответствующие записи, чтобы просмотреть подробности. Если вы обнаружите используемые учетные данные, вы можете удалить их, нажав Удалить. Это заставит RDP-клиента запросить учетные данные при следующем подключении.

Просмотр параметров групповой политики

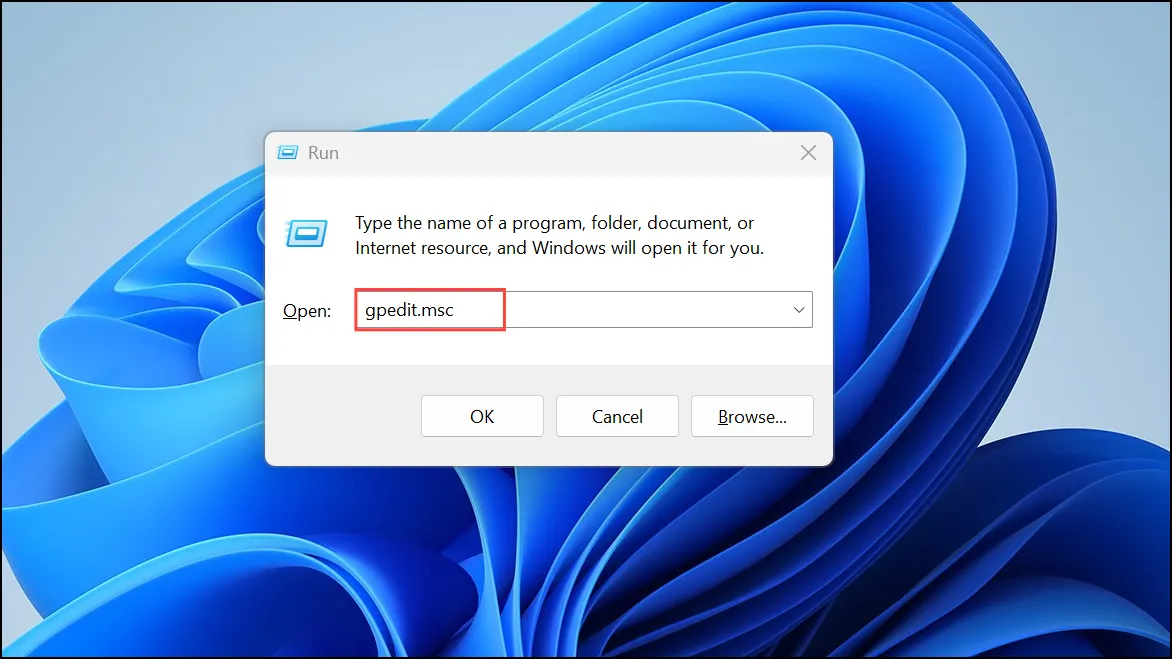

Шаг 1: Нажмите Windows+R, введите gpedit.mscи нажмите, Enterчтобы открыть редактор локальной групповой политики.

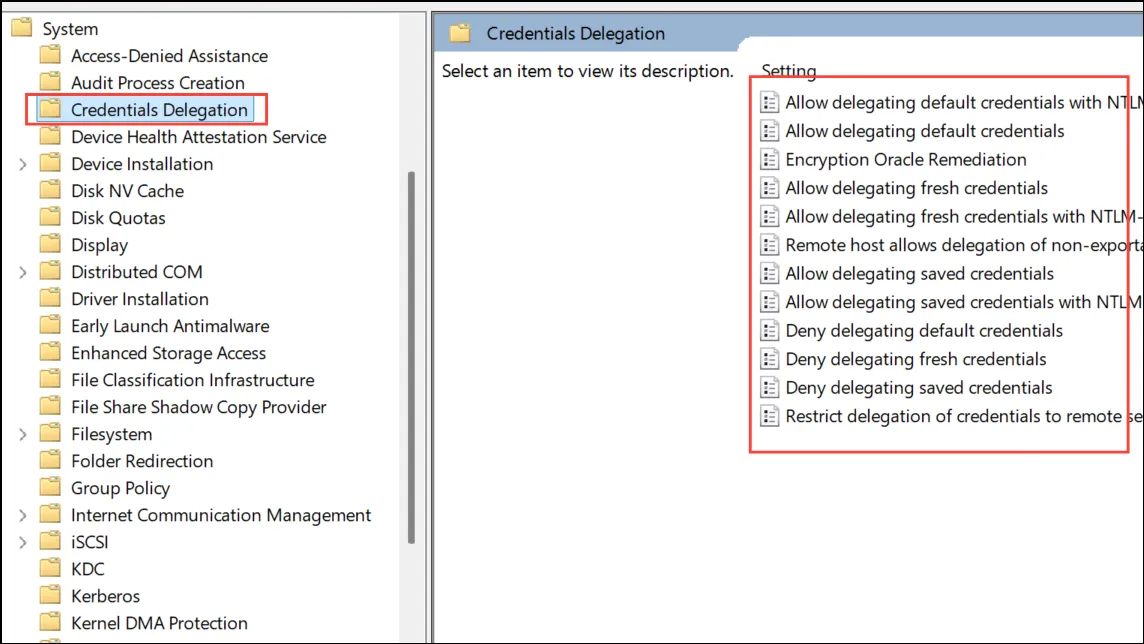

Шаг 2: Перейдите в Конфигурация компьютера > Административные шаблоны > Система > Делегирование учетных данных. Проверьте, включены ли такие политики, как Разрешить делегирование сохраненных учетных данных или Разрешить делегирование сохраненных учетных данных с проверкой подлинности сервера NTLM-only. Эти настройки могут указать клиенту RDP автоматически использовать сохраненные учетные данные.

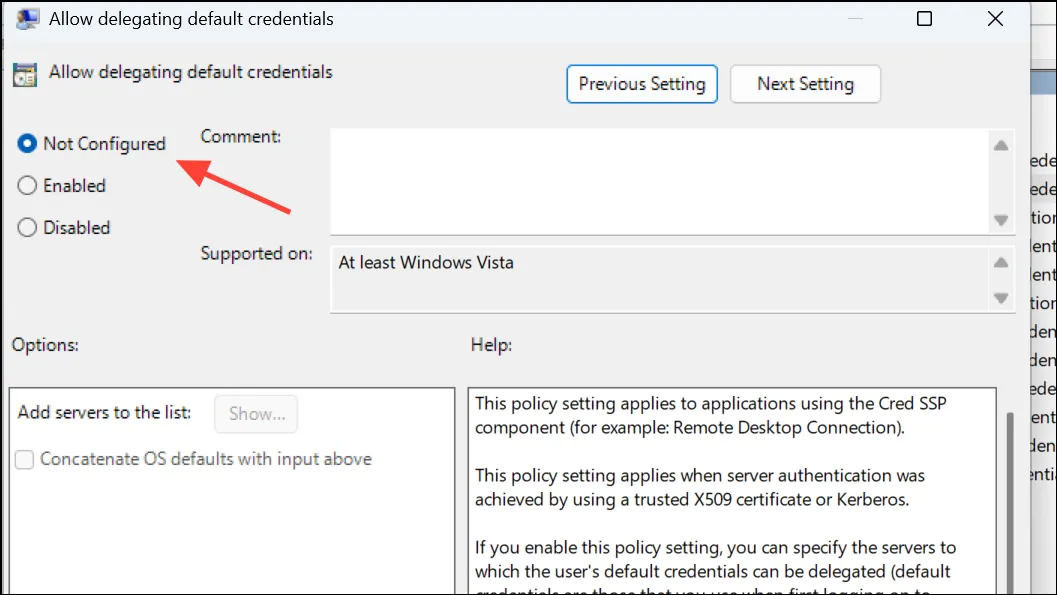

Шаг 3: Дважды щелкните по каждой политике, чтобы просмотреть ее настройки. Если политика включена и в ней указан ваш целевой сервер, рассмотрите возможность установки ее в состояние «Не настроено» или «Отключено», чтобы предотвратить делегирование учетных данных.

Исследование конфигураций файлов RDP

Шаг 1: Если вы используете файлы.rdp для подключения, откройте соответствующий файл.rdp в текстовом редакторе, например, в Блокноте. Найдите строки типа username:s:или password 51:b:.

Шаг 2: Удалите все сохраненные строки имени пользователя или пароля, чтобы клиент не мог автоматически заполнять учетные данные. Сохраните файл и переподключитесь, чтобы подтвердить изменение.

Очистка кэшированных учетных данных из диалогового окна безопасности Windows

Шаг 1: При подключении через RDP, если появляется диалоговое окно «Безопасность Windows» с предварительно заполненным именем пользователя, нажмите Дополнительные варианты, а затем Использовать другую учетную запись. Это позволяет ввести новые учетные данные и при желании избежать их сохранения для будущих сеансов.

Шаг 2: Снимите флажок «Запомнить меня» или аналогичный, чтобы запретить клиенту снова сохранять учетные данные.

Проверьте наличие сторонних поставщиков учетных данных

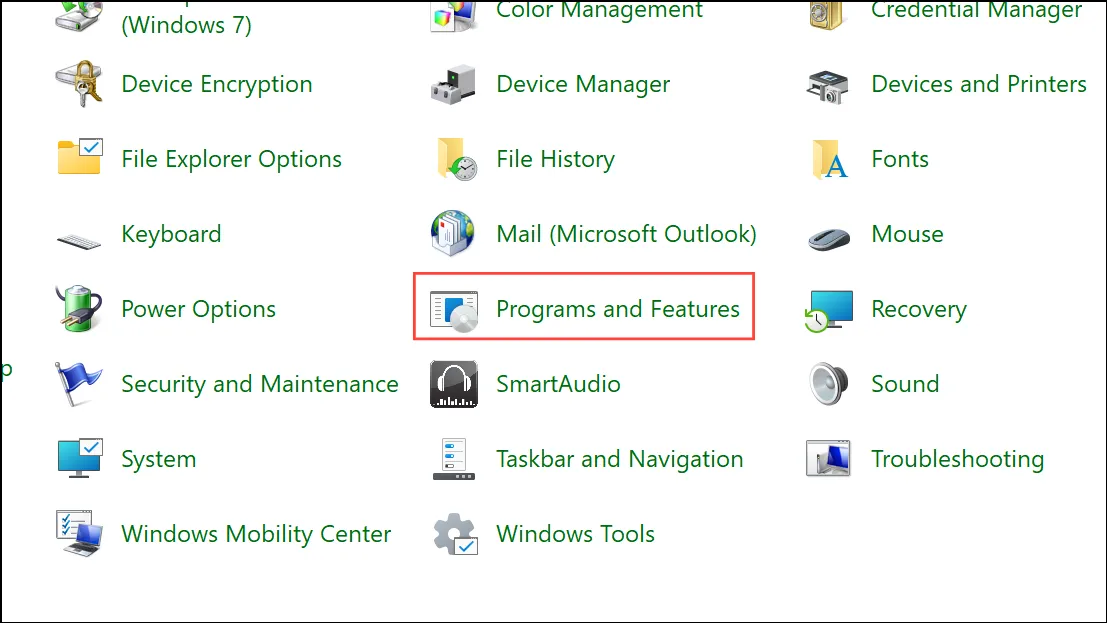

Шаг 1: Некоторые организации развертывают поставщиков учетных данных или менеджеров паролей, которые интегрируются с аутентификацией Windows. Проверьте установленное программное обеспечение в Панель управления > Программы и компоненты или проверив запущенные процессы в Диспетчере задач.

Шаг 2: Если вы обнаружите такое программное обеспечение, обратитесь к его документации или настройкам, чтобы найти и управлять сохраненными учетными данными, связанными с RDP-подключениями.

Отслеживание источника учетных данных RDP в Windows часто начинается с диспетчера учетных данных, но может включать групповые политики, файлы.rdp и сторонние инструменты. Регулярный просмотр этих мест обеспечивает безопасность вашей системы и позволяет вам контролировать удаленный доступ.